Harga Gabah Kering Panen Harus Masukkan Marjin Keuntungan Petani

Waktu baca 3 menit

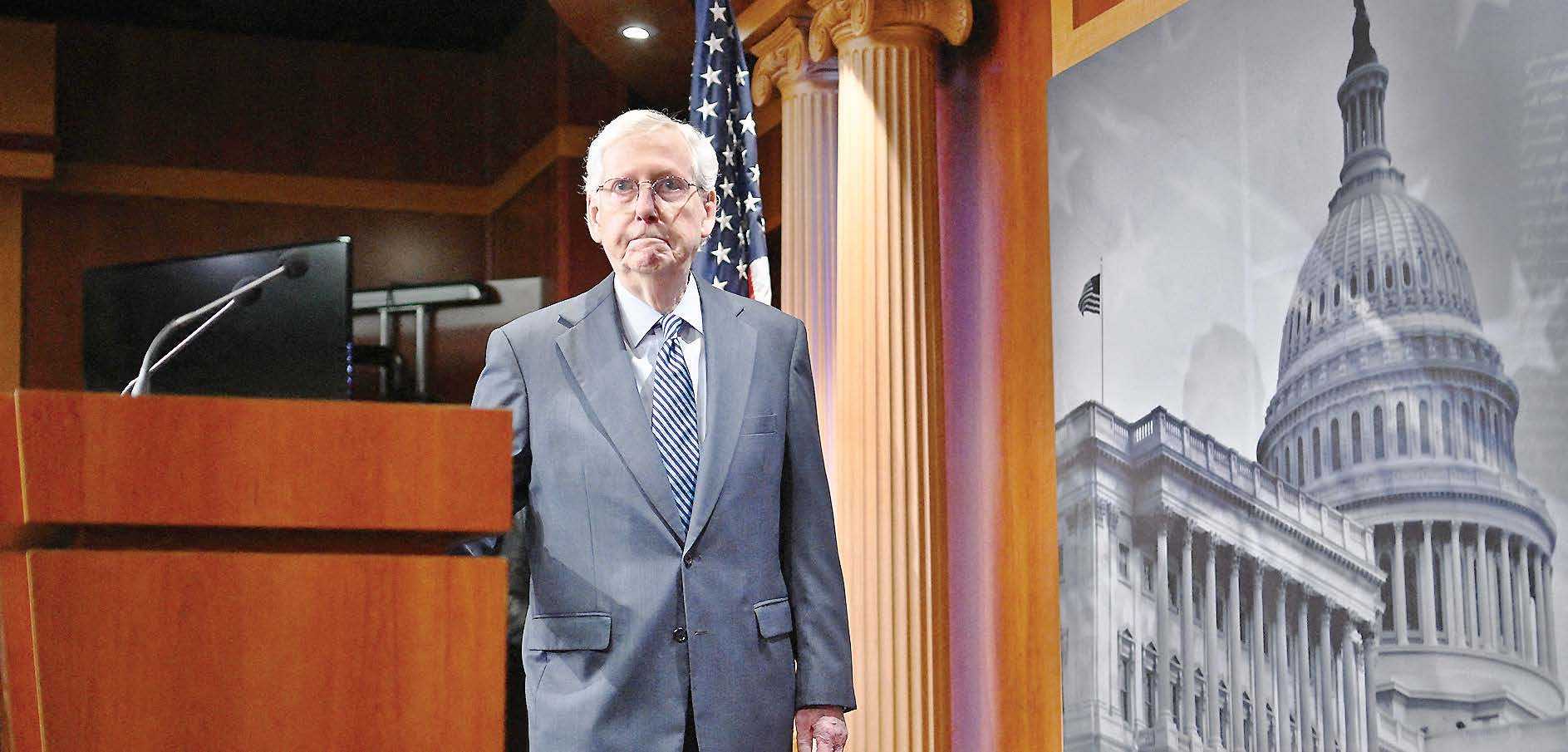

Kongres Setuju RUU yang Melarang "TikTok" di AS

Waktu baca 2 menit

Moda Transportasi Pintar Akan Dioperasikan di IKN

Waktu baca 2 menit

Menlu Blinken Kunjungi Tiongkok untuk Mengendalikan Ketegangan

Waktu baca 3 menit

-

01

-

02

Diapit Swiss dan Austria

23 menit yang lalu

Waktu baca 2 menit -

03

Kemenangan Dramatis Atas Fiorentina Antar Atalanta ke Final Piala Italia

34 menit yang lalu

Waktu baca 2 menit -

04

Liechtenstein, Negara yang Wilayahnya Membeli dari Romawi Suci

38 menit yang lalu

Waktu baca 5 menit

-

01

Ini Klasemen Liga Inggris: Arsenal dan Liverpool Bersaing Ketat

22-04-2024, 06:33 WIB

Waktu baca 4 menit -

02

Ini Klasemen Terbaru Liga Inggris: Arsenal Tinggalkan Liverpool dan Manchester City

24-04-2024, 06:19 WIB

Waktu baca 4 menit -

03

Ini Klasemen Liga Italia: Inter Milan Juarai Serie A, Roma Gagal Tembus 4 Besar

23-04-2024, 06:18 WIB

Waktu baca 5 menit -

04

Kabar Gembira, Pemprov Papua: Pengusaha Papua Nugini Ingin Datangkan Barang dari Jayapura

18-04-2024, 07:26 WIB

Waktu baca 1 menit

Nasional

Terbaru di Nasional

Pembangunan Bandara IKN Sesuai Rencana

Waktu baca 2 menit

75.572 Visa Jemaah Haji Reguler Sudah Terbit

Waktu baca 2 menit

Perlu Kerja Sama yang Saling Menguntungkan

Waktu baca 2 menit

Teknologi Penanggulangan Bencana Harus Terus Dioptimalkan

Waktu baca 2 menit

Popular di Nasional

Kabar Gembira, Pemprov Papua: Pengusaha Papua Nugini Ingin Datangkan Barang dari Jayapura

Waktu baca 1 menit

Pemimpin Bersikap "EGP" Tidak Peduli dengan Masa Depan Negara

Waktu baca 6 menit

Akhirnya Kejati Papua Barat Tangkap DPO Korupsi Pembangunan Pasar Rakyat

Waktu baca 2 menit

Bawaslu Banten Segera Bentuk Panwascam Pilkada 2024

Waktu baca 1 menit

Video Terbaru

Presiden Jokowi Akan Temui Pelajar dan Resmikan Papua Street Carnival

Diperiksa Selama 9 Jam, Panji Gumilang Belum Ditetapkan sebagai Tersangka

Tinggalkan Milan, Tonali Bergabung ke Newcastle

Kemendikbudristek Perkuat Pencegahan Korupsi Di Lingkungan Pendidikan

Infografis

Foto Terbaru

Pekan Kejar Imunisasi di Tangerang

Perampokan Toko Emas

Pemberhentian Pegawai KPK

BANJIR LUAPAN SUNGAI CITANDUY

Kampus adalah Agent of Change Bagi Tegaknya Demokrasi

Chairil Anwar, Sutardji Calzoum Bachri, Denny JA: Tiga Penyair yang Melakukan Lompatan Besar Dunia Puisi Indonesia

Penanaman Jagung Hibrida

Peluncuran Starventure

Kerja Sama Perbankan

Kerjasama BMW dan RS Premier Bintaro dalam Meningkatkan Industri Health Tourism di Indonesia

Pelayanan Sterilisasi Kucing di Kota Bogor

Kampus sebagai Agen Perubahan

Mondial

Terbaru di Mondial

Korut Akan Bangun Kekuatan Militer yang Luar Biasa

Waktu baca 2 menit

AS-Russia Siap Debat Soal Senjata Nuklir Luar Angkasa

Waktu baca 1 menit

Bangkok Dilanda Gelombang Panas Ekstrem

Waktu baca 1 menit

Hampir 282 Juta Orang Alami Kelaparan Akut pada 2023

Waktu baca 2 menit

Popular di Mondial

AS dan Inggris Umumkan Sanksi Luas pada Program "Drone" Iran

Waktu baca 2 menit

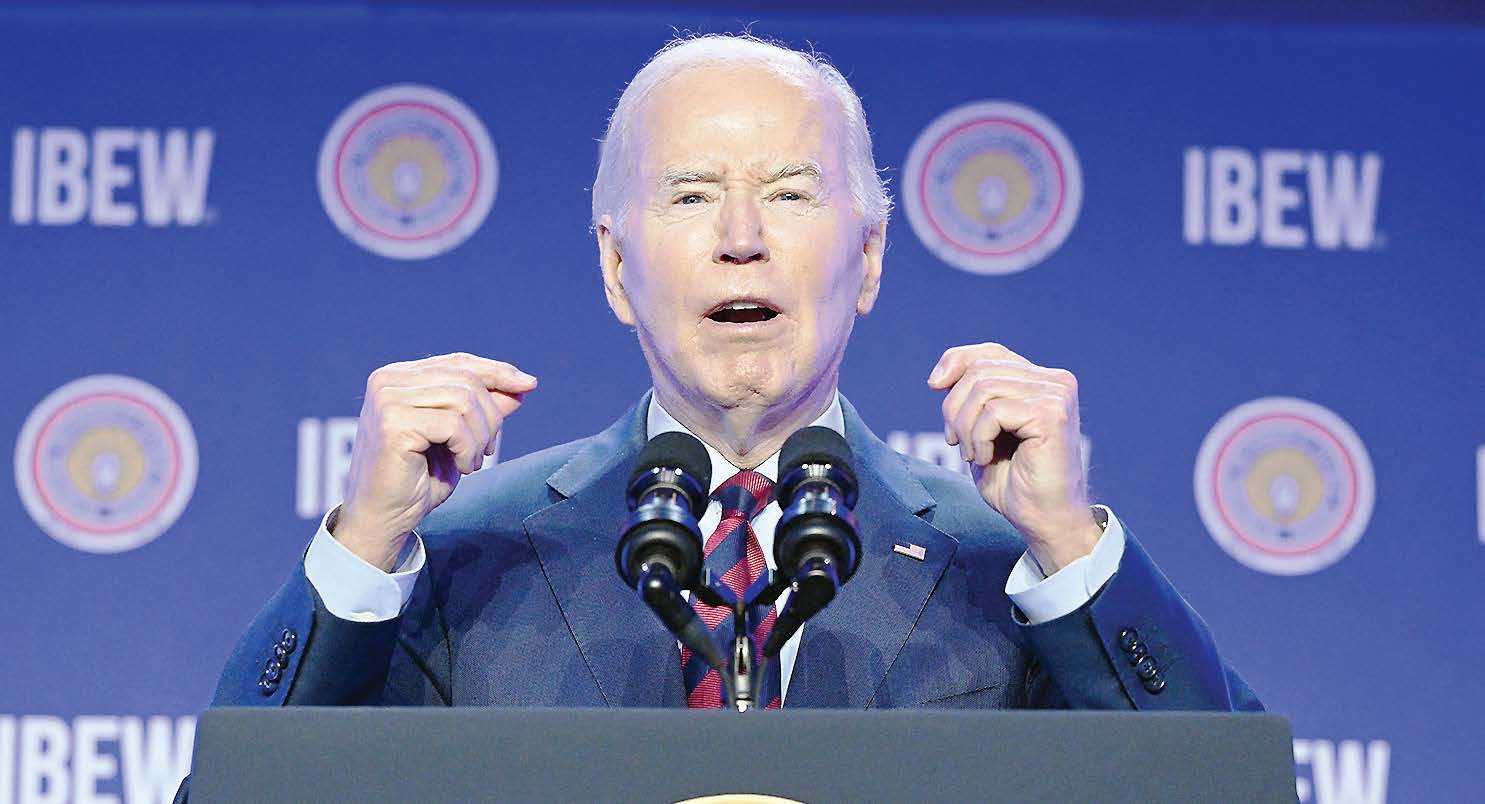

Amerika Serikat Veto Rancangan Resolusi Keanggotaan Penuh Palestina di PBB

Waktu baca 3 menit

Amerika Serikat Segera Terapkan Sanksi Baru kepada Iran

Waktu baca 2 menit

DPR AS Loloskan RUU yang Larang Tiktok di Amerika Serikat

Waktu baca 2 menit

Muat Lainnya

Muat Lainnya